Como se prometió en el anuncio de la v6.3, WP Toolkit está de regreso con otra versión importante. ¡Con la versión 6.4 le presentamos la protección contra vulnerabilidades y más! Repasemos juntos los cambios en detalle.

Protección contra vulnerabilidades: salvaguardando sus sitios de WordPress

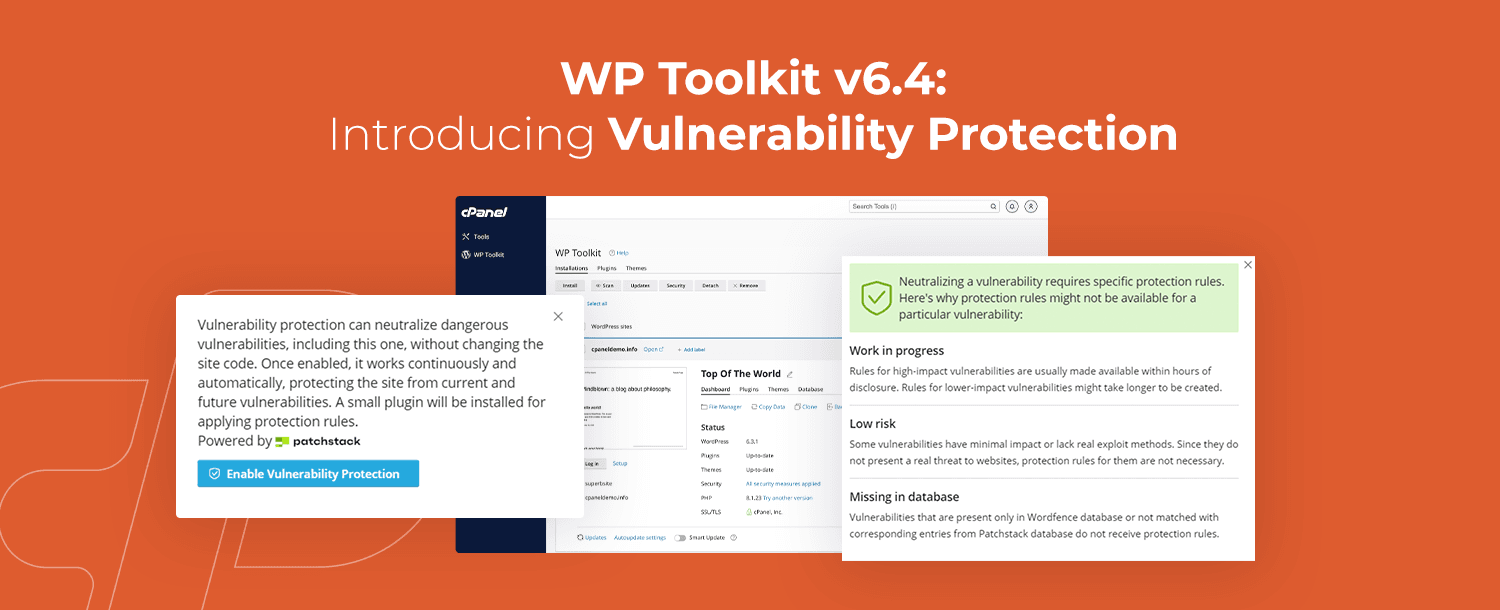

Nuestra nueva oferta WP Guardian finalmente llega a WP Toolkit, brindando protección contra vulnerabilidades para sitios de WordPress. Este es un gran cambio para la seguridad de WordPress y hay mucho que analizar aquí. ¿Qué es la protección contra vulnerabilidades? ¿Cómo funciona? ¿Qué problemas pretende resolver? ¿Por qué es importante?

Abordar desafíos clave:

- Nuevas vulnerabilidades: Cuando surgen nuevas vulnerabilidades, los dominios de WordPress son más frágiles y las soluciones a menudo se quedan atrás. La protección contra vulnerabilidades garantiza la seguridad del sitio durante este período crítico.

- Sitios abandonados: Los dominios descuidados, abandonados o languidecidos, presentan una amenaza para la integridad del servidor y del dominio. La protección contra vulnerabilidades erige barreras contra dichos dominios y se transforman en amenazas potenciales para todo el servidor.

¿Cómo funciona?

La protección es un servicio que funciona continuamente en segundo plano, como un antivirus o un firewall. Al habilitar la protección en un sitio, se instala un pequeño complemento de trabajo dentro de su WordPress. Este complemento monitorea sus activos de WordPress (complementos, temas y núcleo de WordPress), verificando constantemente si tienen vulnerabilidades peligrosas. Cuando se encuentra dicha vulnerabilidad, el complemento se descarga automáticamente y aplica reglas de protección especiales que evitan que esta vulnerabilidad sea explotada en el sitio. Una vez que se actualiza el activo vulnerable y la actualización elimina la vulnerabilidad, las reglas de protección se dejan de aplicar automáticamente.

Este enfoque garantiza una sobrecarga mínima de rendimiento, ya que las reglas de protección (también conocidas como parches virtuales) son muy pequeñas y se aplican quirúrgicamente, sólo para aquellas vulnerabilidades que realmente están presentes en un sitio. Además, dado que estas reglas de protección funcionan de manera similar a las reglas de firewall, no modifican ni cambian el código del sitio de ninguna manera, lo que garantiza su integridad.

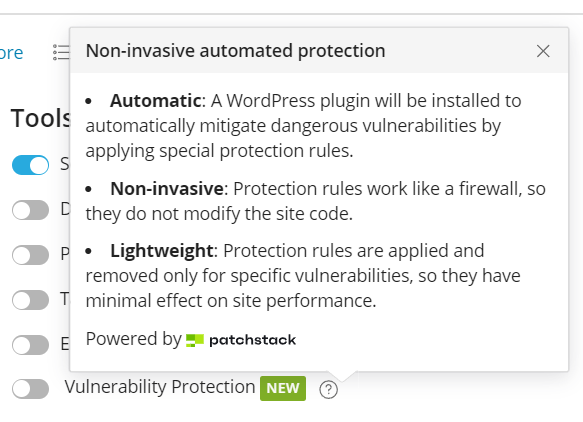

En resumen, la protección contra vulnerabilidades es:

- Automatizado: La protección funciona de forma continua y automática, protegiendo el sitio de vulnerabilidades actuales y futuras sin la participación del usuario.

- No invasivo: Las reglas de protección funcionan como un firewall, por lo que nunca modifican el código del sitio.

-

Ligero: Las reglas de protección se aplican solo para vulnerabilidades específicas presentes en un sitio determinado, por lo que tienen un efecto mínimo en el rendimiento del sitio. (Función premium)

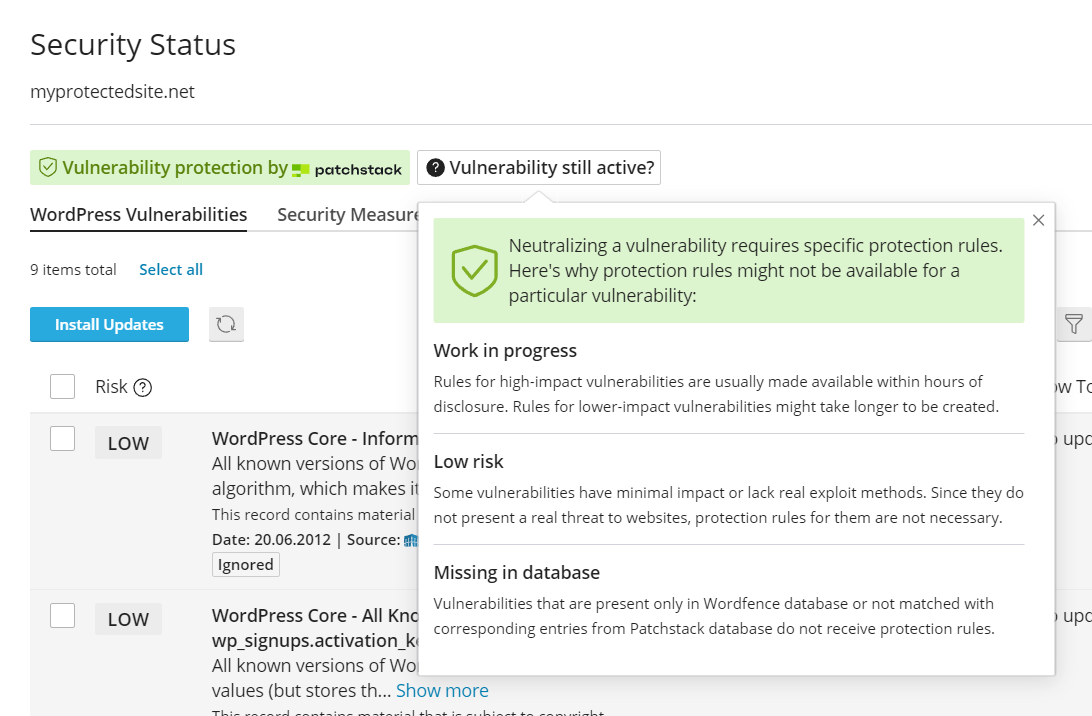

¿Funciona en todas las vulnerabilidades?

La protección contra vulnerabilidades solo neutraliza las vulnerabilidades de riesgo alto y medio. Si ve una vulnerabilidad que aún no está neutralizada, significa una de las siguientes cosas:

- Trabajo en progreso. Las reglas para vulnerabilidades de alto riesgo generalmente están disponibles pocas horas después de la divulgación de la vulnerabilidad. Las reglas para las vulnerabilidades de riesgo medio pueden tardar días en crearse debido al menor impacto.

- Bajo riesgo. Algunas vulnerabilidades tienen un impacto mínimo en un sitio o carecen de métodos reales de explotación. Dado que no representan una amenaza real para los sitios web, las reglas de protección para ellos no son necesarias (o, en algunos casos, simplemente imposibles de verificar).

-

Falta en la base de datos. La protección contra vulnerabilidades está impulsada por la tecnología proporcionada por nuestros socios de seguridad de Patchstack, por lo que funciona con vulnerabilidades en la base de datos de Patchstack. Las vulnerabilidades que están presentes sólo en la base de datos de Wordfence o que no coinciden con las entradas correspondientes de la base de datos de Patchstack no reciben reglas de protección. Estamos trabajando para hacer coincidir todos los posibles duplicados entre dos bases de datos, pero nos llevará algún tiempo, ya que hay miles de entradas que deben coincidir.

¿Cómo obtengo esta característica?

La protección contra vulnerabilidades (también conocida como parches virtuales) es parte de la plataforma WP Guardian. Requiere comprar una licencia separada llamada WP Guardian (complemento de cPanel).

¿Cómo controlo quién obtiene esta función?

Los paquetes en WHM ahora incluyen un límite separado para la cantidad de sitios que pueden usar protección contra vulnerabilidades. Este límite está establecido en cero de forma predeterminada para garantizar que los revendedores y clientes no puedan ver esta función a menos que el administrador del servidor así lo desee. En otras palabras, sólo los administradores del servidor pueden ver esta función y las indicaciones de compra listas para usar. Si desea deshabilitar esta función por completo (para que ni siquiera el administrador del servidor pueda verla), o si desea configurar los enlaces de ventas adicionales presentados en la parte WHM de WP Toolkit, haga lo siguiente:

* Navegue hasta Manage2.cpanel.net e inicie sesión.

* Seleccione Actualizar información de la empresa y desplácese hacia abajo hasta la sección Opción de ventas

* Cambie el elemento de compra de WP Guardian (complemento de cPanel) a Tienda personalizada (que le pedirá que especifique la URL de su propia tienda) o No vender (que ocultará completamente la función).

Esperamos que la función de protección contra vulnerabilidades haga que millones de sitios web de WordPress administrados por WP Toolkit sean más seguros, contribuyendo a la salud general del ecosistema de WordPress.

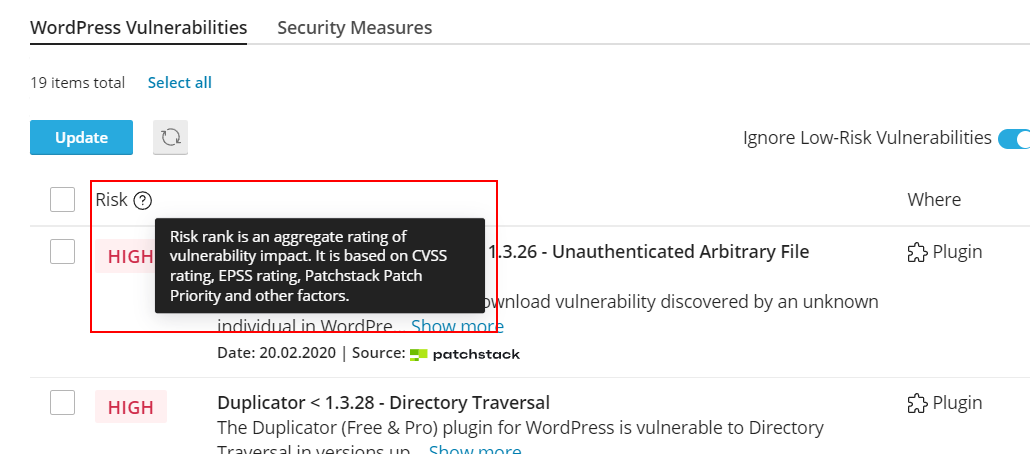

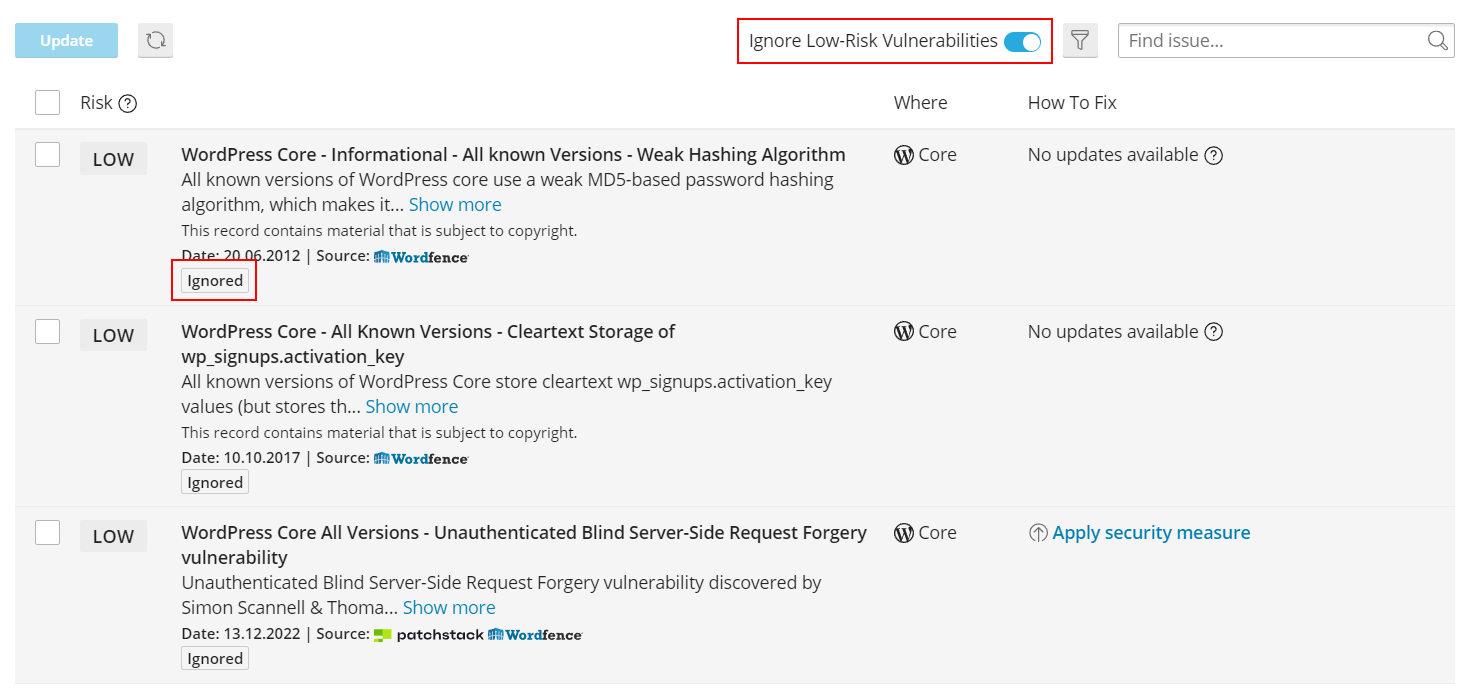

Clasificación de riesgo y filtrado de vulnerabilidades: racionalización de la gestión de vulnerabilidades

Quizás recuerdes que WP Toolkit v6.3 ha introducido la integración con la base de datos Wordfence. ¡Ahora los administradores de sitios de todo el mundo podrían ver aún más vulnerabilidades en sus sitios web! ¿Pero sabes qué es mejor que ver más vulnerabilidades en tus sitios? Sintiendo la dicha mágica de no ver nada inútil:

La imagen de arriba es lo que verán los administradores del sitio en la versión 6.4 después de instalar una copia nueva de WordPress.

La base de datos de Wordfence ha introducido una serie de vulnerabilidades en el núcleo de WordPress que es poco probable que el equipo de WordPress solucione. Estas vulnerabilidades son de bajo riesgo, teóricas, es poco probable que sean explotadas nunca, etc. En otras palabras, no eran lo suficientemente importantes como para preocuparse realmente, y no iban a recibir una solución en el corto plazo, pero desde que estaban presentes, los administradores del sitio recibieron advertencias de vulnerabilidad básicamente en todos los sitios de WordPress sin poder hacer nada al respecto. . Esto hizo que las alertas de vulnerabilidad fueran inútiles, ya que la gente rápidamente se cansaba de las alertas. No había forma de diferenciar entre las cosas de las que debía ocuparse (vulnerabilidades peligrosas o explotadas) y las cosas que simplemente podía ignorar (como estas vulnerabilidades centrales de WordPress de bajo riesgo), por lo que la gente empezó a ignorar todo. Esto debía solucionarse cuanto antes mejor, y eso fue precisamente lo que hicimos.

Entonces, ¿qué hicimos y cómo lo hicimos?

WP Toolkit v6.3 también introdujo la función de filtrado de vulnerabilidades. Utilizó un umbral de puntuación CVSS proporcionado por el usuario para ocultar vulnerabilidades por debajo de la puntuación especificada. El principal problema fue que la clasificación CVSS utilizada para filtrar vulnerabilidades es difícil de entender para usuarios sin conocimientos de tecnología (“¿Qué número se supone que debo usar como umbral?“) y, sin entrar en detalles, no siempre refleja con precisión la gravedad real de las vulnerabilidades específicas de WordPress. Nos hemos propuesto reemplazar CVSS con nuestro propio rango de riesgo interno que se calcula en función de CVSS, EPSS, Patchstack Patch Priority y algunos otros marcadores.

Nuestro rango de riesgo refleja mucho mejor la gravedad real de las vulnerabilidades de WordPress, por lo que cambiamos el filtrado de CVSS al rango de riesgo. También hemos habilitado este filtrado de forma predeterminada, lo que significa que todas las vulnerabilidades con «bajo«El rango de riesgo se ocultará y se ignorará después de la actualización a WP Toolkit v6.4. Así es como luce ahora:

Esta solución brinda una mejor experiencia lista para usar (no más advertencias de que su WordPress es vulnerable en una instalación nueva), no molesta a los usuarios, conserva el valor de la base de datos de Wordfence donde realmente se necesita (hay algunas vulnerabilidades genuinas sólo presente en la base de datos de Wordfence por el momento), y deja el control en manos de los usuarios. Y sí, hemos comprobado y confirmado que todas estas vulnerabilidades centrales de WordPress “molestas, de baja puntuación, no se solucionarán” reportadas por Wordfence se filtrarán correctamente, por lo que, a menos que los usuarios finales deshabiliten explícitamente el filtrado, debería ser Navegación tranquila y sin distracciones a partir de ese momento.

Preinstalación de WordPress y Sets en cPanel: simplificando el aprovisionamiento del sitio

Todos los paquetes de cPanel ahora tienen una extensión de paquete con la opción WP Toolkit para preinstalar un sitio de WordPress cuando se crea la cuenta con este paquete. Otra opción permite elegir qué conjunto debe instalarse automáticamente junto con WordPress. Este conjunto se instalará cada vez que se instale un nuevo sitio de WordPress en la cuenta correspondiente.

Descargo de responsabilidad: esta característica funciona completamente cuando se usa a través de GUI, pero es posible que tenga disponibilidad limitada a través de API por ahora. Estamos trabajando para que esté disponible a través de API lo antes posible.

Corrección de errores y mejoras: garantizar una experiencia fluida

WP Toolkit versión 6.4 también incluye numerosas correcciones de errores y mejoras basadas en los comentarios de los usuarios, lo que mejora la estabilidad y el rendimiento general del producto.

El camino por delante

Nuestra próxima parada en el camino es trabajar para mejorar el rendimiento de WP Toolkit, junto con varias correcciones de errores, funciones solicitadas desde hace mucho tiempo y más mejoras para las próximas actualizaciones. Manténganse al tanto.

________________________________________________

En este espacio, compartimos las últimas novedades del mundo del Cloud Hosting y las actualizaciones más destacadas de nuestros socios comerciales. Aquí encontrarás tendencias, innovaciones y oportunidades clave que están transformando nuestra industria. 💡🌐

Gracias por acompañarnos en este viaje. 💙 ¡Te invitamos a explorar y ser parte del futuro digital con nosotros!